En Estados Unidos se anunció la entrada de nuevas reglas aplicables a los proveedores de internet, lo que fue tomado como un triunfo a favor de la neutralidad de la red. Y si bien aquello también es una buena noticia para la región, en países como Ecuador y Colombia el principio sigue en riesgo.

La defensa de la neutralidad de la red avanzó favorablemente en una importante pelea en EEUU

La defensa de la neutralidad de la red avanzó favorablemente en una importante pelea en EEUU

El anuncio vino desde el propio presidente de la Federal Communications Commission (FCC), Tom Wheeler, después de meses de especulación y millones de respuestas a la consulta pública que habían convocado hace algunos meses: se considerará a internet como un servicio público en los Estados Unidos, sujeto a la fiscalización de la FCC, implementando protecciones fuertes para la “internet abierta”. La reacción entusiasta de la sociedad civil no se hizo esperar.

Y la verdad es que el entusiasmo no es gratuito. El anuncio se refiere a la posibilidad de que internet sea clasificada como un servicio de transmisión, regulado,1 que permite a la FCC fiscalizar y obligar a la observancia de reglas sobre neutralidad de la red. Lo mismo ocurre incluso respecto de los servicios de “banda ancha móvil”. Bajo esta autoridad, se pretende establecer reglas de prohibición de priorización pagada y de bloqueo o filtrado de contenidos y servicios legales.

Pero ¿por qué debería importar tanto este logro, propio del mercado estadounidense de las telecomunicaciones? Simple: cuando hablamos de internet, las consecuencias de la regulación de la red de un país, pueden sentirse en otro.

Los servicios Zero Rating son hoy una amenaza a la neutralidad de la red

Los servicios Zero Rating son hoy una amenaza a la neutralidad de la red

En consecuencia, el bloqueo, filtrado o priorización de contenidos puede impactar a cualquier posible servidor o destinatario de esos contenidos. Esto es especialmente sensible a propósito de las redes en los Estados Unidos: dado que varios de los servicios más importantes del mundo tienen servidores en su territorio, o que buena parte de las redes que utilizamos pasan por territorio norteamericano, las condiciones de ese tránsito tienen consecuencias sobre el alcance de los contenidos requeridos o enviados. En otras palabras: si la red se filtra desde EE. UU., la comunicación llega filtrada a casi cualquier destinatario.

Así, resulta valioso que discusiones de mercado interno dejen de pesar tan fuertemente sobre la calidad en la transmisión de contenidos en el mundo. Reglas que permitan que el tránsito de contenidos en las redes globales ocurra sin filtraciones ni bloqueos, permiten dar más fuerza al carácter global de la red.

Las amenazas continúan en América Latina.

La neutralidad de la red tuvo su lugar de consagración como principio obligatorio en Latinoamérica. Las reglas en Chile y Brasil han servido como ejemplo a nivel mundial. Sin embargo, a pesar de este impulso regional y, ahora, la discusión en Estados Unidos, en América Latina la neutralidad de la red aún está en riesgo.

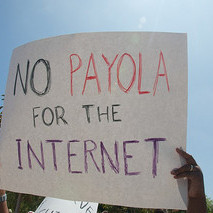

“No a los sobornos en Internet” dice el cartel de un activista pro neutralidad en la red. BY (

“No a los sobornos en Internet” dice el cartel de un activista pro neutralidad en la red. BY (

Steve Rhodes) NC – ND

Vemos, por ejemplo, la peligrosa posibilidad de abrirle camino a la violación de la neutralidad de la red mediante la regulación, como arriesga la nueva Ley de Telecomunicaciones del Ecuador, o de negar el principio por completo, como aparece en la propuesta del Plan Nacional de Desarrollo 2014-2018 en Colombia2 .

No solo es importante que estas reglas existan, sino también que sean obedecidas y, su cumplimiento, fiscalizado. Asimismo, que sean reforzadas para enfrentar los ya acostumbrados planes de “redes sociales gratis” o “sin consumir tu plan de datos”, que se han hecho presentes en varios países de la región y que atentan contra la neutralidad de forma significativa. También, para evitar caer en la trampa del acceso gratuito que limita el potencial de la red y convierte a los usuarios en consumidores cautivos de determinados servicios.

La lucha por la neutralidad de la red es continua, en muchos frentes, y con altos niveles de discusiones técnicas. Pero esto no debe impedir que nos hagamos parte como sociedad civil: porque la forma en que nos comunicamos no es una simple cuestión técnica entre privados, sino un asunto de derechos humanos.